政府は2026年3月17日の閣議において、「能動的サイバー防御(アクティブ・サイバー・ディフェンス)」の中核となる「アクセス・無害化措置」を2026年10月1日から開始する方針を決定した。

これは、従来の「攻撃を受けてから対処する」という受動的な姿勢から、被害が出る前に攻撃者のサーバーへ侵入してプログラムを停止・削除する「未然防止」へと、日本の安全保障政策が大きく舵を切ったことを意味する。

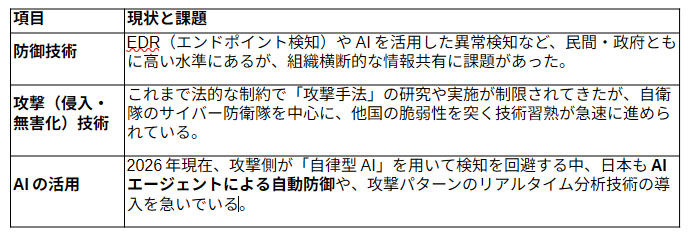

この施策の効果と、現在の日本のサイバー攻撃・防御技術の現状についてまとめる。

1.「能動的サイバー防御」導入による期待効果

今回の閣議決定により、警察や自衛隊(国家サイバー統括室:NCOの指揮下)に新たな権限が付与される。主な効果は以下の3点となる。

• 社会インフラ被害の未然防止

電力、水道、金融などの重要インフラを狙った攻撃が本格化する前に、攻撃元サーバーへ遠隔ログインし、攻撃用プログラムの削除や設定変更を行うことで、大規模なシステムダウンや停電などの実被害を阻止する。

• 「踏み台」利用の解除

攻撃者が第三者のサーバー(一般企業のサーバーなど)を乗っ取って「踏み台」にしている場合、その不正アクセスを強制的に遮断・無害化することで、日本が加害者側になる連鎖を断ち切る。

• 抑止力の向上

「日本を攻撃すれば、即座に攻撃拠点を無力化される」という姿勢を明確にすることで、周辺国やサイバー犯罪グループに対する心理的な抑止効果が期待されている。

2.日本のサイバー攻撃・防御技術の現状

国際的な評価では、日本のサイバー能力は「発展途上」から「本格運用」への移行期にある。

技術的な立ち位置

英国のシンクタンク(IISS)の調査などでは、日本は「第3グループ」(一部に強みがあるが、全体的な能力は限定的)に位置づけられてきた。しかし、今回の法整備と2026年10月の運用開始により、その評価は変わりつつある。

今後の課題:法と技術のバランス

技術力があっても、日本には「通信の秘密(憲法21条)」や「不正アクセス禁止法」との兼ね合いという独自のハードルがある。

• 法的監視:10月からの運用では、独立機関である「サイバー通信情報監理委員会」が、無害化措置が適正かどうかを厳しく監視する仕組みになっている。

• 人材確保:高度な侵入技術を持つホワイトハッカー(専門官)の不足が依然として最大のボトルネックとなっており、官民での人材育成が急務となる。

3.2026年10月からの「実運用」のイメージ

政府が想定している「無害化」のプロセスは以下の通り。

①予兆検知:国内外の通信網から重大な攻撃の兆候を察知。

②特定::攻撃元となっている国内外のサーバー(C2サーバー等)を特定。

③ 無害化措置:警察庁や自衛隊が当該サーバーにアクセスし、攻撃プログラムの停止・削除や、アクセス制限の設定変更を実施

④ 事後監理:実施した措置の内容を独立機関が事後的にチェックし、透明性を確保。

注意点:今回の措置は、あくまで「攻撃の無力化」を目的としており、相手国への報復攻撃(物理的な破壊やデータ窃取)を無制限に認めるものではない。国際法および国内法の範囲内での「限定的な実力行使」となる。

とはいえ、 日本のサイバー安全保障は、この10月を境に「守るだけ」の時代から「相手の懐に入って止める」実戦的なフェーズへと突入する。